Comentar (4)

Comentar (4)

Asegurar una red Wi-Fi es un paso esencial para limitar el riesgo de intrusión maliciosa o mal uso de la conexión a Internet. Aquí hay algunos ejemplos de métodos para implementar.

© Netgear iStock

Seguridad esencial

Como muestran regularmente las noticias, los riesgos asociados con las conexiones Wi-Fi son muy reales. A pesar de esto, muchos consumidores todavía descuidan con demasiada frecuencia la seguridad de su red inalámbrica y no modifican, por ejemplo, los identificadores proporcionados por los proveedores de servicios de Internet o los fabricantes de enrutadores. Contrariamente a la creencia popular, descifrar una red Wi-Fi mal protegida ahora está al alcance de la mayoría. Una multitud de aplicaciones te permiten hackear una conexión sin ninguna habilidad técnica. Incluso si el riesgo cero no existe, unas pocas medidas de precaución relativamente simples pueden limitar considerablemente los riesgos. Aquellos que deseen ir aún más lejos pueden camuflar su conexión y toda su actividad digital a través de herramientas de seguridad dedicadas, como un enrutador VPN.

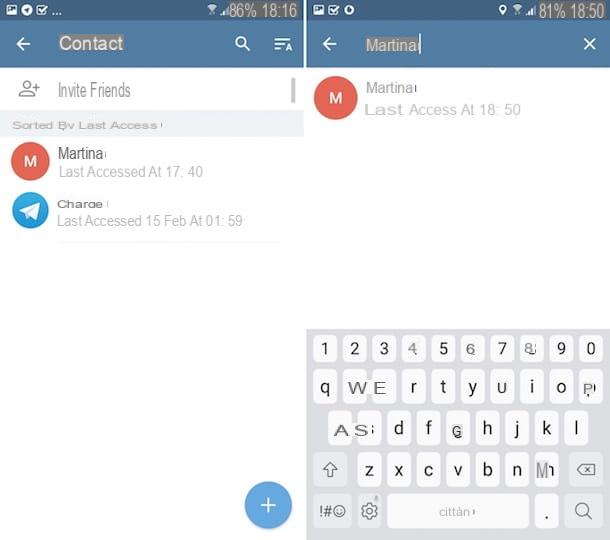

Cambiar la contraseña y el SSID predeterminados: precauciones de uso

¿Por qué intentar descifrar redes inalámbricas bien protegidas, cuando unas pocas búsquedas pueden encontrar redes Wi-Fi abiertas a todos los interesados? Como siguen diciendo los expertos en seguridad, la mayoría de los atacantes prefieren los objetivos más fáciles. Para darse cuenta del estado de seguridad absolutamente catastrófico que reina en algunos hogares y negocios, basta con acudir al buscador de Shodan. Este servicio especializado en la búsqueda de objetos conectados en Internet también permite encontrar enrutadores visibles en la red. Hace referencia a dispositivos mal protegidos con identificadores que a menudo se dejan de forma predeterminada, como administrador/administrador, administrador/contraseña, etc. Además, los atacantes pueden obtener fácilmente equipos especializados en la Web para escanear redes Wi-Fi remotas, así como aplicaciones para descifrar sus contraseñas. Arnaud Cassagne, Director de Operaciones de Newlode, nos reveló algunas de estas aplicaciones: “Entre las herramientas que usan los hackers para atacar las redes Wi-Fi están NetStumbler, que te permite encontrar redes abiertas, Aircrack y AirSnort, que sirven como está a ellos para descifrar las claves WEP y WPA, y finalmente Airjack permitiendo la denegación de servicio en redes Wi-Fi".

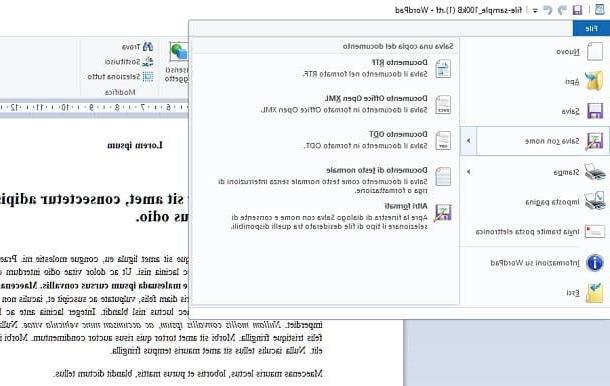

En base a esta observación, primero es necesario modificar inmediatamente los identificadores (login y contraseña) proporcionados por defecto. Fácilmente recuperables en Internet, estos identificadores permiten ni más ni menos acceder a la interfaz de administrador y tomar el control total de un enrutador. Por lo tanto, se recomienda encarecidamente definir una contraseña compleja que combine una serie de letras, números y caracteres especiales. Uno de los trucos es componer una oración fácil de recordar con diferentes caracteres: "Mai$Qu1V@ALa?", por ejemplo. También es mejor confundir el problema cambiando el nombre de red predeterminado (SSID) y poniendo un nombre que no sea identificable (por ejemplo, web_surf, Mabox, etc.). Para complicar la tarea de posibles atacantes, es posible enmascarar la transmisión del SSID a través de la configuración del enrutador para que no sea visible en las cercanías.

El motor de búsqueda de objetos conectados de Shodan (©Shodan)

Seleccione un protocolo de seguridad confiable: habilite el cifrado complejo

Durante muchos años, los expertos han aconsejado abandonar el antiguo protocolo de encriptación WEP en favor de WPA2 o, idealmente, WPA3 si está disponible. Considerada durante mucho tiempo como la mejor protección Wi-Fi, WPA2, lanzada en 2014, empeoró tras el descubrimiento de fallas de seguridad críticas, incluida la llamada Krack, que hizo posible tomar el control de una red Wi-Fi de forma remota. e inserte una carga útil maliciosa. Aunque los fabricantes se apresuraron a cerrar la brecha, Wi-Fi Alliance (la organización a cargo de los protocolos Wi-Fi) se apresuró a acelerar el desarrollo del nuevo protocolo WPA3. Lanzado oficialmente en junio de 2018, WPA3 se está implementando gradualmente en enrutadores certificados. Más fácil de configurar, este protocolo tiene nuevas funciones de seguridad que se supone que hacen que las redes Wi-Fi sean indescifrables, incluidas aquellas con contraseñas débiles.

En todos los casos, es imprescindible activar uno de estos dos protocolos a través de las opciones de seguridad de la interfaz de administración del box o del router. De esta forma, la información que se intercambia en la red, como la contraseña, es encriptada y a priori inviolable. Es importante establecer una contraseña compleja de al menos 10 a 12 caracteres y cambiarla periódicamente. Sin olvidar siempre realizar actualizaciones que puedan contener importantes parches de seguridad.

Las opciones de la interfaz de administración del enrutador Orbi de Netgear (©Netgear)

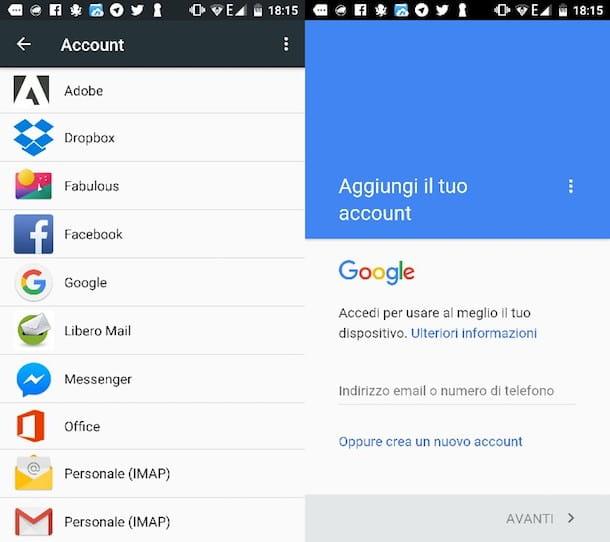

Utilice el filtrado MAC: controle cada dispositivo conectado

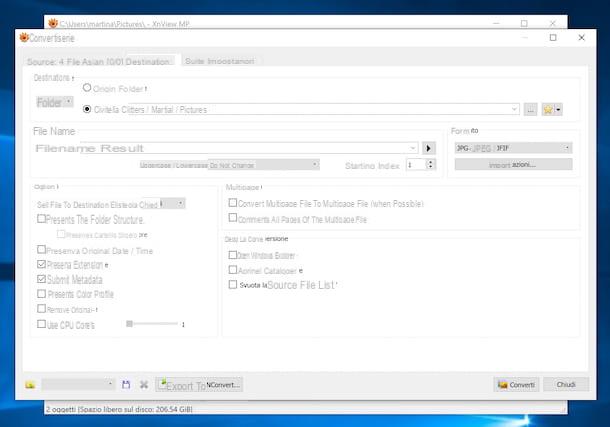

En un momento en que los equipos conectados a la red inalámbrica se multiplican en los hogares, esta medida de seguridad no es realmente la más práctica de implementar. El filtrado MAC (Media Access Control) consiste en seleccionar uno a uno los dispositivos que desea autorizar para conectarse a la red Wi-Fi.Cada dispositivo equipado con una interfaz de red (ordenador, smartphone, tablet, impresora, altavoz conectado…) en efecto tiene una dirección MAC única. Los enrutadores tienen una opción para filtrar estas direcciones para definir qué dispositivos pueden conectarse a la red inalámbrica. Los dispositivos que no están en la lista de direcciones MAC autorizadas no pueden acceder a la red.

Cree una red Wi-Fi para invitados: proteja el acceso a los datos personales

La creación de una red Wi-Fi rara vez forma parte de los consejos sobre las medidas de seguridad que se deben tomar para proteger una red Wi-Fi, pero es una medida de precaución esencial, ya que el código Wi-Fi del enrutador no permite no solo acceder a la Internet, pero potencialmente todo el contenido almacenado en computadoras, NAS y otros discos duros conectados a la red. La mayoría de las cajas ISP (Freebox Delta/Revolution, Livebox Orange, etc.) ahora tienen la opción de crear una red Wi-Fi independiente dedicada a los invitados con su propia clave WPA2 o WPA3. También se debe tener cuidado al configurar la red de invitados para que se limite al acceso a Internet. Para hacer esto, debe deshabilitar el acceso a la red local en la configuración del enrutador.

Desde principios de 2018, Freebox Revolution le permite crear una red de invitados (© Freebox OS)

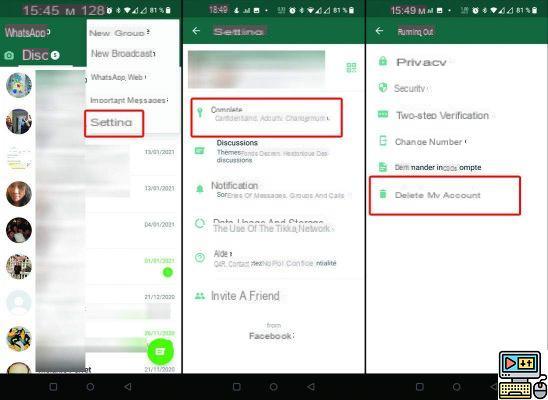

Deshabilitar WPS: una opción potencialmente peligrosa

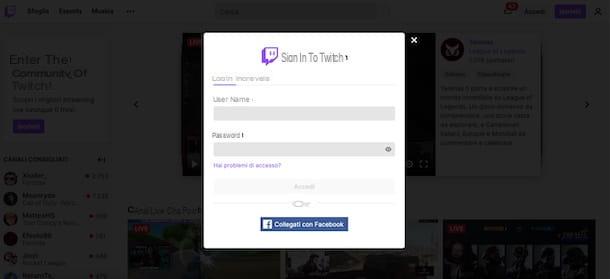

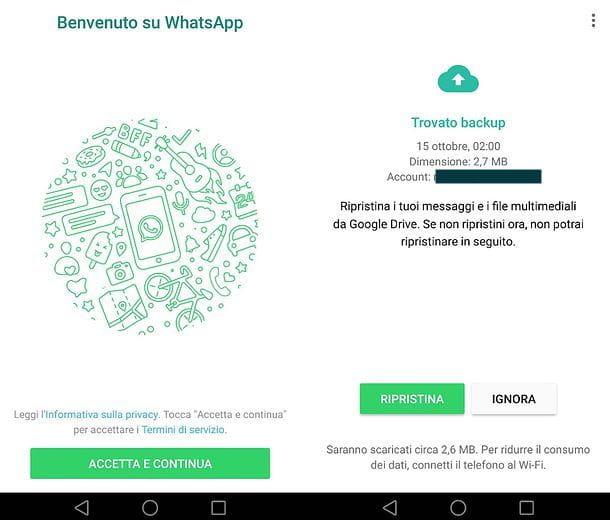

WPS (Configuración protegida de Wi-Fi) es una función útil para conectar rápidamente nuevos equipos a la red Wi-Fi. Uno de los métodos de conexión más comunes es presionar simultáneamente el botón físico "WPS" en el enrutador y el botón físico o virtual. en el dispositivo que se va a agregar para vincularlo automáticamente a la red Wi-Fi. Dependiendo del equipo, la conexión se puede establecer usando un código PIN para ingresar, una conexión de campo cercano NFC o una llave USB que contiene los datos de conexión .

Sin embargo, este modo de conexión tiene mala reputación en términos de seguridad, porque la señal puede ser relativamente fácil de interceptar para un atacante experimentado. Las fallas de seguridad críticas que permiten descifrar las contraseñas de Wi-Fi a través de WPS se descubrieron en particular en las cajas Orange y SFR. Para limitar los riesgos, compruebe siempre que el WPS esté desactivado de forma predeterminada.

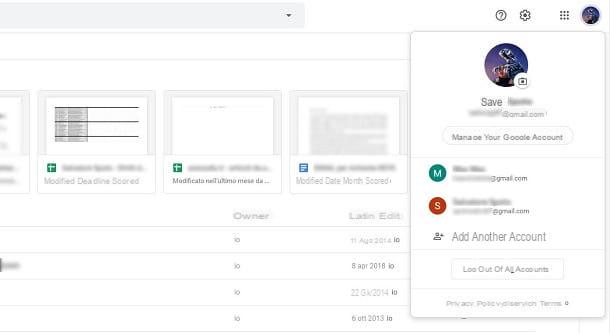

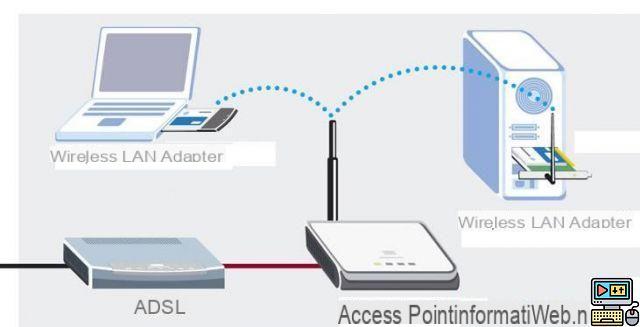

Instale un servidor VPN o un enrutador: ¡bloquee completamente una red Wi-Fi!

Instalar un servidor VPN (red privada virtual) directamente en un enrutador o caja es probablemente la mejor manera de proteger una red local. Este método, reservado a usuarios avanzados, permite cifrar todos los datos que pasan por los equipos domésticos, incluidos los objetos conectados que no pueden gestionar de forma nativa una VPN. Una vez que no es personalizado, Free fue el primer operador en ofrecer una opción para crear un servidor VPN que luego permitiera conectar todos los equipos domésticos. Para hacer esto, se recomienda encarecidamente suscribirse a una suscripción VPN paga con un proveedor conocido y reconocido como ExpressVPN, NordVPN, Vypr.VPN o HideMyHass, por ejemplo. Es mejor evitar las VPN gratuitas que no ofrecen garantías y es probable que recopilen ilegalmente todos los datos que pasan por sus servidores. Los servicios gratuitos también son demasiado lentos para administrar conexiones desde múltiples dispositivos.

ExpressVPN ofrece enrutadores preconfigurados para proteger todos los dispositivos conectados a la red Wi-Fi (©ExpressVPN)

Reservados durante mucho tiempo para las empresas, los enrutadores VPN apenas comienzan a ser más populares entre el público en general. ExpressVPN es uno de los primeros proveedores en ofrecer enrutadores preconfigurados. Ofrece potentes routers Asus, Linksys o Netgear con su app ExpressVPN preinstalada (desde 220€). Este servicio ofrece una conexión inalámbrica estable y segura gracias, en particular, a un sistema de reconexión automática. En general, los principales proveedores de VPN ofrecen velocidades progresivamente más rápidas, acercándose a las de la conexión original. Esta solución definitiva no es barata, pero sin duda ofrece el mayor nivel de seguridad posible para una red Wi-Fi privada.