Espiar WhatsApp de forma remota rastreando redes inalámbricas

El olfateo inalámbrico es una técnica bien conocida. Consiste en capturar todos los datos que pasan por una red inalámbrica utilizando un software fácil de encontrar como el muy famoso Wireshark (que también les hablé en mi publicación sobre cómo olfatear una red inalámbrica). Es uno de los peligros más temidos por los usuarios de WhatsApp, pero en realidad su peligro ha sido anulado casi por completo por la adopción del encriptado de fin a fin por la conocida aplicación ahora propiedad de Facebook.

Si nunca ha oído hablar de él, el cifrado de extremo a extremo es un sistema que cifra las comunicaciones informáticas mediante un sistema que consta de dos llaves: uno público y otro privado. La clave pública se comparte con su interlocutor, mientras que la clave privada reside solo en el teléfono inteligente de cada usuario. Esto significa que los mensajes viajan en forma encriptada a los servidores de WhatsApp y nadie, salvo los remitentes y destinatarios legítimos (es decir, aquellos que están en posesión de las claves para descifrarlos), puede leer el contenido. Incluso si se capturan mediante el rastreo de redes inalámbricas, serían ilegibles.

Un estudio realizado en abril de 2015 por algunos investigadores alemanes había demostrado que no todas las versiones de WhatsApp usaban cifrado de extremo a extremo (solo lo usaba la de Android), pero afortunadamente las cosas han cambiado desde entonces. El cifrado de extremo a extremo ahora está activo en todas las plataformas de software (Android, iOS, Windows Phone, etc.) y protege todas las comunicaciones, incluidas las llamadas. Si desea saber más, no dude en consultar mi tutorial sobre cómo cifrar WhatsApp.

El único factor desconocido a tener en cuenta está representado por el hecho de que WhatsApp es una aplicación de código cerrado, su código fuente no se puede analizar a fondo y, por lo tanto, no podemos saber si el cifrado de extremo a extremo se ha implementado correctamente. Es posible que se haya cometido algún error que podría socavar el funcionamiento del sistema o, nuevamente, el cifrado podría deshabilitarse intencionalmente en algunas circunstancias o países por razones desconocidas para nosotros.

En definitiva, debemos confiar en los desarrolladores de WhatsApp y TextSecure (quienes crearon el sistema de encriptación que usa WhatsApp pero nunca debemos bajar la guardia. nunca use redes Wi-Fi públicas (que es conocido por ser el coto de caza favorito de los ciberdelincuentes) y no usar WhatsApp para comunicar información altamente confidencial.

Dicho esto, siempre es una buena idea usar uno VPN. Si nunca has oído hablar de él, es un sistema que te permite conectarte a Internet a través de una red privada virtual y así encriptar tus datos de navegación, haciéndolos invisibles para personas y proveedores malintencionados. También le permite disfrazar su ubicación geográfica y superar la censura en línea. Entre las VPN más baratas y funcionales que puede probar, se encuentran NordVPN (del que te hablé en profundidad aquí) y Surfshark que funcionan en todos los dispositivos y sistemas operativos y tienen precios muy bajos.

Cómo protegerse

Si está "paranoico" y quiere minimizar el riesgo de que alguien pueda "olfatear" sus comunicaciones de forma remota, lo siento, pero tiene que abandonar WhatsApp e ir a otra aplicación de mensajería; una aplicación de código abierto que utiliza un sistema de encriptación de un extremo a otro de probada confiabilidad. ¿Algunos ejemplos? Señal para Android e iOS que es desarrollado por los mismos creadores de la tecnología TextSecure utilizada por WhatsApp y tiene un "patrocinador" confiable: Edward Snowden, el arquitecto principal del datagate tras el cual se han publicado muchos documentos confidenciales del gobierno de los Estados Unidos1.

Espiar WhatsApp de forma remota mediante el robo de identidad

Ahora pasemos a algunas técnicas que potencialmente le permiten espiar WhatsApp de forma remota pero requieren acceso físico al teléfono inteligente de la víctima (quizás por poco tiempo, pero lo requieren).

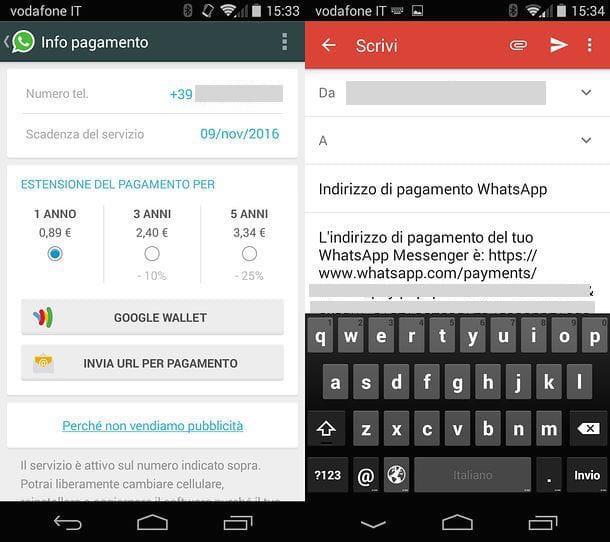

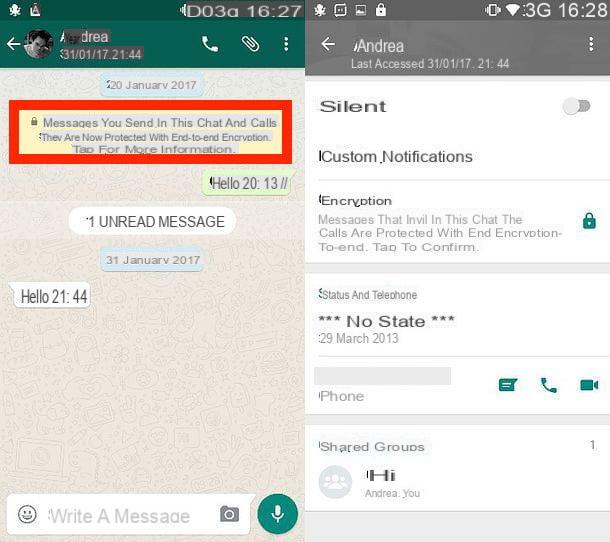

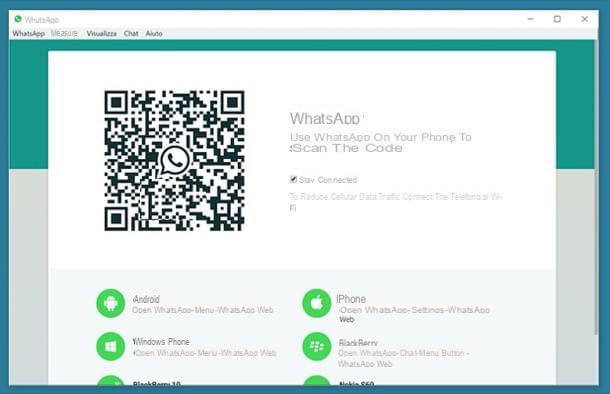

La primera técnica de este tipo, la más fácil de implementar, es la robo de identidad a través de WhatsApp Web o WhatsApp para PC. Como también te expliqué en mi tutorial sobre Cómo usar WhatsApp en PC, para usar WhatsApp en tu computadora solo conéctate al sitio web oficial del servicio o descarga el cliente oficial de WhatsApp para Windows / macOS y enmarca un código QR con el teléfono inteligente cámara.

Una vez hecho esto, si deja la marca de verificación junto al elemento activo Mantente conectado, obtiene permiso para acceder a los mensajes en su teléfono inteligente en cualquier momento. Siempre que su teléfono esté encendido y conectado a Internet, no necesariamente la misma red inalámbrica que su computadora (la red de datos 3G / LTE también está bien).

Estos dos factores podrían empujar a un atacante a pedirte un préstamo de tu smartphone por unos minutos (quizás con la excusa de tener que hacer una llamada urgente), utilizarlo para acceder a WhatsApp Web o al cliente de WhatsApp para PC y así obtener continuidad acceso a las suyas. conversaciones.

Sin embargo, se debe precisar que, a la fecha, esta solución podría ser de difícil implementación. De hecho, si el propietario del dispositivo ha establecido protecciones de reconocimiento biométrico, como desbloquear el dispositivo mediante reconocimiento facial o huella digital, el acceso a WhatsApp Web / Desktop no se produce hasta que se confirma con uno de estos sistemas.

Otra técnica relacionada con el robo de identidad, mucho más difícil de practicar pero a la que debes prestar atención, es la Clonación de direcciones MAC. Como también te expliqué en mi post sobre cómo clonar WhatsApp, existen algunas aplicaciones que te permiten disfrazar la dirección MAC (un código de 12 dígitos que identifica de forma única a todos los dispositivos capaces de conectarse a Internet) y engañar a los sistemas de verificación. de WhatsApp. Ejemplos bastante famosos son SpoofMAC para iPhone e BusyBox y Mac Address Ghost para Android, pero también hay otras aplicaciones de este tipo.

Ahora, si un atacante logra apoderarse de su teléfono inteligente, configure su teléfono para que tenga la misma dirección MAC que el suyo (al menos en apariencia) e instale una copia de WhatsApp activándolo con su número, puede obtener acceso gratuito a su conversaciones sin pasar por las restricciones estándar del servicio (que normalmente impiden el uso de la aplicación en más de un teléfono inteligente al mismo tiempo).

Cómo protegerse

Para defenderse de estas amenazas, teniendo en cuenta que todas requieren acceso físico a su móvil, debe poner en práctica algunos consejos imperecederos de sentido común.

- No preste su teléfono inteligente a extraños y no lo deje desatendido por mucho tiempo.

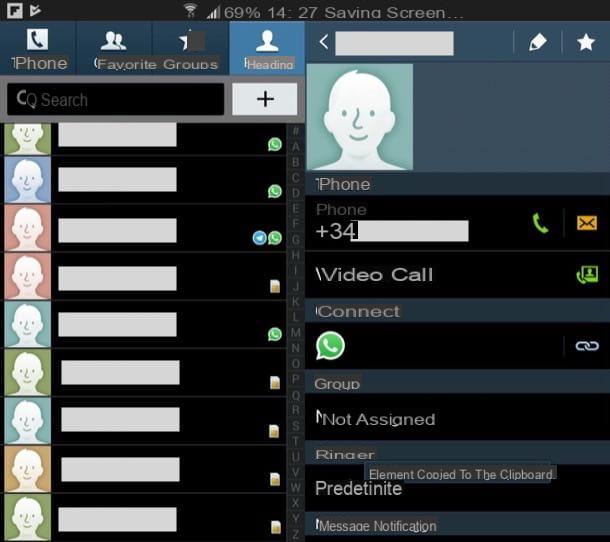

- Establecer un PIN seguro para evitar que alguien desbloquee su teléfono y lo use para acceder a WhatsApp Web o para verificar su dirección MAC. Si no sabe cómo establecer un PIN, aquí están las instrucciones para Android y iPhone.

- Android - ir al menú Configuración> Seguridad> Bloqueo de pantalla y seleccione el artículo PIN desde la pantalla que se abre. Si su teléfono inteligente tiene un sensor de huellas dactilares, también puede configurar el desbloqueo de huellas dactilares yendo a Huella digital. Evite el secuencia ya que es bastante fácil de adivinar para quienes observan el desbloqueo del teléfono inteligente desde el exterior.

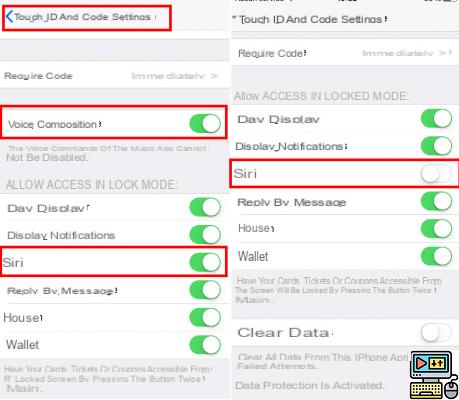

- iPhone - ir al menú Configuración> Touch ID y contraseña y seleccione el artículo Cambiar codigo. Si tiene un modelo de iPhone equipado con Touch ID, puede configurar el desbloqueo a través del sensor de huellas dactilares presionando el botón de voz Agregar una huella.

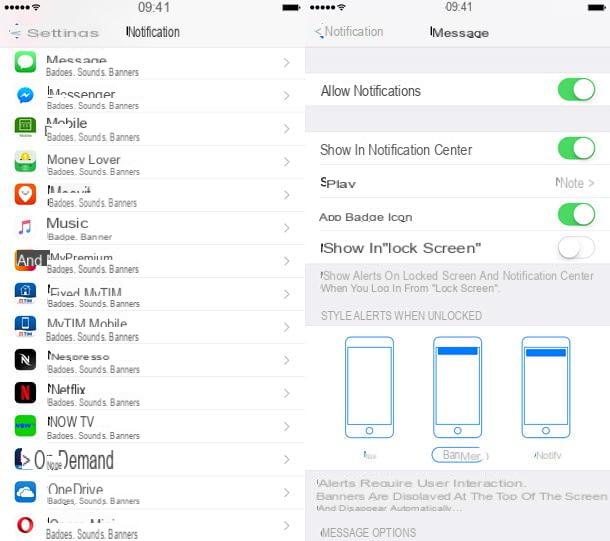

- Evitar que los SMS se muestren en la pantalla de bloqueo, para que personas malintencionadas no puedan ver el SMS con el código de activación de WhatsApp. Si no sabe cómo hacerlo, aquí están las instrucciones para Android y iPhone.

- Android - ir al menú Configuración> Seguridad> Bloqueo de pantalla, seleccione el artículo PIN y después de configurar el código, elija ocultar solo contenido sensible.

- iPhone - ir al menú Configuración> Notificaciones> Mensajes y quita la marca de la opción Mostrar en la pantalla de bloqueo.

En cuanto a WhatsApp Web, puede protegerse contra el espionaje yendo a la configuración de la aplicación y revocando el acceso a todas las sesiones web de WhatsApp actualmente activas.

Para ser más precisos, debes ir al menú. (…)> WhatsApp Web (Android) o similar Configuración> WhatsApp Web / Escritorio (iPhone) de WhatsApp y presione el botón Cerrar sesión en todas las computadoras. De esta manera, cualquier "espía" conectado a su cuenta ya no podrá acceder al servicio, ya que se le pedirá que vuelva a escanear el código QR con la cámara del teléfono inteligente.

Espiar WhatsApp de forma remota con una aplicación

Otro riesgo al que debe prestar mucha atención es el relacionado con aplicaciones-espía. Como también te expliqué en mis publicaciones sobre aplicaciones para espiar teléfonos móviles y sobre cómo espiar teléfonos inteligentes Android, existen aplicaciones que son invisibles a los ojos del usuario y te permiten espiar todas las actividades que se realizan en el teléfono inteligente: desde textos escritos en el teclado a los sitios visitados. Las aplicaciones espía se pueden dividir en tres categorías amplias.

- Las aplicaciones de control parental - estas son aplicaciones diseñadas para controlar los teléfonos inteligentes utilizados por menores. Son muy fáciles de instalar y usar, a menudo se pueden usar de forma gratuita (al menos durante un cierto período de tiempo) y permiten tanto monitorear el dispositivo de forma remota como limitar / bloquear el funcionamiento de ciertas aplicaciones. Afortunadamente, no se esconden tan bien como las aplicaciones espías profesionales y, a menudo, no pueden capturar los textos escritos en el teclado del teléfono inteligente. Entre las aplicaciones más famosas de este tipo se encuentran Qustodio (Android / iOS) y <div style=" line-height:1em;">El tiempo<br>DE PANTALLA</div> (Android / iOS).

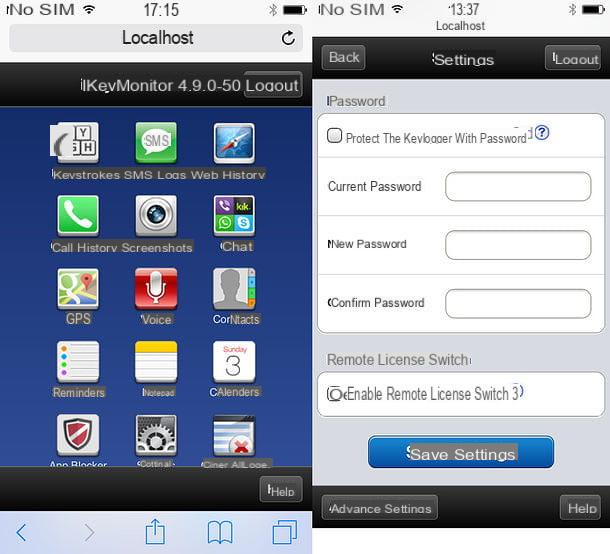

- Aplicaciones espía - las verdaderas aplicaciones espía, aquellas que son capaces de rastrear realmente todo y que son perfectamente invisibles a los ojos del usuario. Afortunadamente, no son para todo el mundo ya que no son gratuitos (si excluyes unos días de prueba gratuita) y no son muy fáciles de configurar. Entre las aplicaciones más famosas de este tipo, destaco iKeyMonitor que está disponible tanto para Android como para iOS y cuesta $ 22,49 / mes (después de 3 días de prueba gratuita).

- Las aplicaciones para monitorear el acceso a WhatsApp - incluso si no se pueden definir correctamente como aplicaciones espía, existen aplicaciones que le permiten monitorear el acceso a WhatsApp por parte de otros usuarios simplemente escribiendo su número de teléfono móvil (por lo tanto, sin instalar nada en el teléfono inteligente de la “víctima”). Solo te permiten conocer los tiempos en los que un usuario se conecta a WhatsApp, no espían mensajes, pero aún representan un aburrimiento discreto desde el punto de vista de la privacidad (también porque prácticamente no se puede hacer nada para protegerse).

Para más información sobre aplicaciones para espiar WhatsApp y cómo funcionan, lee el post que dediqué a este tipo de software. Encontrarás en él varias informaciones interesantes.

Cómo protegerse

Si sospecha que alguien ha instalado una aplicación espía en su teléfono (otra operación que requiere acceso físico al dispositivo), vaya al menú de administración de aplicaciones y verifique si hay nombres sospechosos en él.

Si tienes un smartphone Android, ve al menú Configuración> Aplicaciones y compruebe si en la lista de aplicaciones instaladas en su dispositivo hay alguna que crea que puede ser una aplicación espía. A continuación, vaya al menú Configuración> Seguridad> Administradores de dispositivos y compruebe si entre las aplicaciones que tienen permisos de administrador (por lo tanto, las aplicaciones que pueden controlar el teléfono en 360 grados) hay aplicaciones de origen dudoso. Nuevamente, si ha rooteado su teléfono, abra la aplicación SuperSU / SuperUser y compruebe si entre las aplicaciones que tienen permisos de root hay algunas que no ha autorizado usted mismo. En caso de que encuentre aplicaciones sospechosas, desactívelas y desinstálelas.

Si usas un iPhone, ve al menú Configuración> General> Dispositivo y espacio de iCloud y presiona la voz Administrar espacio contenido en la caja Espacio del dispositivo para obtener una lista de todas las aplicaciones instaladas en el dispositivo. Luego ve al menú Configuración> Gestión de perfiles y dispositivos y averigua si entre las aplicaciones que han instalado perfiles personalizados hay algunas sospechosas (las aplicaciones que instalan perfiles personalizados son las que tienen más control sobre iOS). Si ha hecho jailbreak a su iPhone, intente abrirlo también Cydia y para comprobar la lista de paquetes instalados en el teléfono (muchas aplicaciones espía solo funcionan con jailbreak y, por lo tanto, deben instalarse a través de Cydia).

Finalmente, independientemente del sistema operativo instalado en su teléfono inteligente, intente abrir el navegador y conectarse a las direcciones localhost: 8888 e localhost: 4444 e intenta escribir el código *12345 en la pantalla de marcación del número de teléfono. Los códigos en cuestión son los códigos utilizados por alguna aplicación espía conocida para revelarse y mostrar su panel de administración (si al escribirlos, aparece un menú, significa que alguien ha instalado una aplicación espía en su teléfono).

Si no nota nada extraño pero aún sospecha que alguien lo está espiando (como ya se mencionó, estas aplicaciones tienen la capacidad de ocultarse y apenas aparecen en el claro en los menús del sistema), lo siento, pero la única solución que tiene a tu disposición para deshacerte de él es formatear la memoria del teléfono. Para obtener más información sobre este procedimiento, consulte mis guías sobre cómo restablecer Android y cómo restablecer el iPhone, encontrará todo lo que se explica allí.

Advertencia: espiar las conversaciones de otra persona es un delito castigado por la ley. Esta publicación fue escrita solo con fines ilustrativos, por lo que no asumo ninguna responsabilidad por el uso que se haga de la información contenida en ella.

- Aquí está el tweet en el que Snowden confirma que está usando Signal para sus comunicaciones en línea. ↩︎