Esta quinta-feira, os nossos colegas da Numerama revelaram que o robô de cozinha Monsieur Cuisine Connect do Lidl estava de facto equipado com um tablet Android. No entanto, ele usa uma versão do sistema operacional particularmente datada e que não se beneficia mais das atualizações de segurança. O que temer por sua segurança?

O robô SilverCrest Monsieur Cuisine Connect

Esta quinta-feira, os nossos colegas da Numerama publicaram os resultados de um inquérito sobre o mais recente processador de alimentos do Lidl, o Monsieur Cuisine Connect, comercializado sob a marca SilverCrest. Em particular, eles revelaram que o eletrodoméstico estava de fato equipado com um tablet Android, mas acima de tudo que só beneficiou da versão 6.0 do sistema Google. Pior ainda, o último patch de segurança instalado no tablet é o de março de 2017.

Quais são os riscos em termos de segurança em usar um processador de alimentos com uma versão tão antiga do Android, é o que veremos neste arquivo.

Résumé de l'affaire

Lançado no início de junho na Espanha, o processador de alimentos Monsieur Cuisine Connect da SilverCrest é um dos principais concorrentes do famoso Thermomix. Equipado com ecrã tátil e ligação à Internet, permite programar receitas e atualizar-se.

No papel, está tudo bem. Apenas nossos colegas do site Numerama conseguiram descobrir que o processador de alimentos estava de fato equipado com um tablet Android real. Esta é baseada na versão 6.0 do sistema operacional Marshmallow, lançada em outubro de 2015. Acima de tudo, a última atualização de segurança instalada no tablet é a de março de 2017. Desde então, nada menos que 19 outros patches Soluções de segurança foram propostas, cada um fornecendo correções, menores ou maiores, para proteger dispositivos Android. Sem essas atualizações, o tablet permanece particularmente suscetível a muitas falhas.

Quais são as falhas não corrigidas?

O robô SilverCrest Monsieur Cuisine Connect usa três meios de conexão: Bluetooth, Wi-Fi e a entrada USB escondida atrás de uma escotilha aparafusada. Tantas maneiras de instalar aplicativos maliciosos local ou remotamente no processador de alimentos.

Vinte e seis patches de segurança ausentes

Deve-se dizer que desde março de 2017, vinte e seis patches de segurança foram implantados no AOSP, a versão Open Source do Android. Entre elas, podemos citar a de março de 2019, por exemplo, que corrigiu 11 falhas consideradas “críticas” para a integridade do sistema. Nem todos se aplicam a todos os dispositivos, pois alguns patches são específicos para um componente de hardware que não equipa todos os smartphones ou tablets. No entanto, ainda na lista de março, uma falha "alta" pode permitir que um aplicativo malicioso execute código com determinadas permissões. A falha não existe mais graças à atualização de segurança… para dispositivos que foram corrigidos. Este não é o caso do robô Monsieur Cuisine Connect.

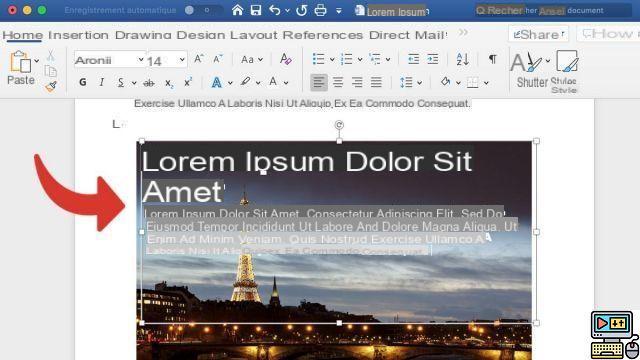

Monsieur Cuisine Connect do Lidl tem uma versão *antiga* do Android

Em junho de 2018, outra falha foi revelada. Isso possibilitou a instalação de um aplicativo malicioso a partir de um computador conectado por USB ou mesmo Wi-Fi via porta 5555. Essa falha em particular foi explorada por um vírus que instalou um minerador de criptomoedas em dispositivos que ativaram o modo de depuração USB padrão ou sem fio Modo de depuração ADB.

Falhas desse tipo, existem dezenas que são identificadas e corrigidas todos os meses pelo projeto Android Open Source. Tantas falhas que podem ser exploradas por um aplicativo malicioso para hackear um smartphone, um tablet… ou um robô de cozinha, caso não tenha sido atualizado. Mais preocupante, não só o robô da SilverCrest não se beneficia das atualizações de segurança, mas também possui um microfone. Se estiver desabilitado por padrão, ele permanece bem conectado ao sistema e é reconhecido pelo software do tablet. No entanto, no passado, vários pesquisadores de segurança já relataram os riscos de ter um microfone em um dispositivo Android, especialmente para escuta ou gravação remota.

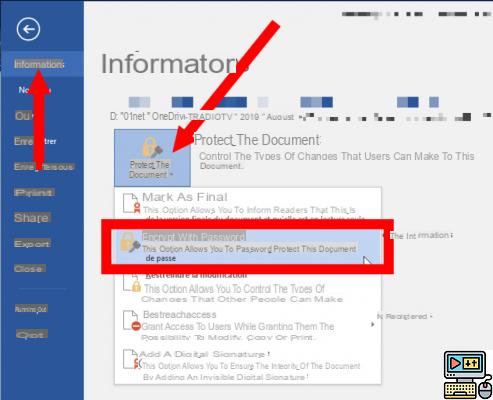

Sem serviços do Google, tão pouca proteção

Outro problema que surge com o robô SilverCrest Monsieur Cuisine Connect é a ausência de serviços do Google. Para usar seu robô em modo tablet e acessar aplicativos de terceiros, as pessoas que indicaram o Numerama seguiram um tutorial. Isso inclui a instalação do Google Apps após a atualização da ROM.

Nesse nível, não é mais um processador de alimentos, é um coador

Concretamente, isso significa que eles não estão integrados no Monsieur Cuisine Connect por padrão e, portanto, que o processador de alimentos não é certificado pelo Google. Portanto, não se beneficia do Google Play Protect uma vez fora da caixa. Em outras palavras, não só o Monsieur Cuisine Connect da SilverCrest não se beneficia das atualizações de segurança implantadas no Android por 20 meses, mas também não se beneficia de uma barreira de segurança que bloquearia a instalação ou o uso de um aplicativo malicioso do lado de fora. Nesse nível, não é mais um processador de alimentos, é um coador.

Como lembrete, o Google Play Protect é a solução de segurança doméstica do Google. Integrado diretamente aos serviços do Google, ele verifica regularmente os aplicativos instalados em seu dispositivo para protegê-lo no caso de um aplicativo malicioso. Como qualquer antivírus, ele irá alertá-lo em caso de perigo e encorajá-lo a remover software malicioso. Sem o Play Protect, sem antivírus.

"Negligenciamos o risco de ataque por vetor físico"

No entanto, isso não significa que o Android não seja seguro, como aponta Pierre-Olivier Dybman, desenvolvedor Android (e cofundador da TechnologiesTips): “Cada aplicativo roda em sua própria instância da máquina virtual. Impossível para um aplicativo usar outro (fora dos mecanismos fornecidos). Portanto, é impossível para um aplicativo que não tenha as permissões para executar uma ação X usar outro aplicativo que as tenha”. No entanto, segundo ele, um dos principais riscos nesse caso seria o acesso físico ao robô e, portanto, à sua tomada USB: "De um modo geral, no mundo dos objetos conectados ao consumidor, por convenção, negligenciamos o risco de ataque por vetor físico”.

Riscos limitados para o público em geral

No entanto, de acordo com Imran Khan, chefe do laboratório de proteção e IoT da Avira, "Existem maneiras de acessar permissões ocultas e contornar essas técnicas em dispositivos que não estão mais atualizados". Isso é suficiente para permitir que você ignore o sistema de particionamento de aplicativos, desde que tenha acesso físico ao robô Monsieur Cuisine Connect. Concretamente, então seria possível que um spyware gravasse e ouvisse qualquer discussão que ocorresse ao lado do processador de alimentos graças ao seu microfone. "As pessoas que exploraram vulnerabilidades com sucesso podem ouvir ou gravar o microfone", diz Jacques de La Rivière, presidente da GateWatcher, fornecedora de sondas de detecção de ataques cibernéticos.

"Um objeto conectado em um Android desatualizado geralmente é muito mais seguro do que um objeto conectado com um sistema operacional interno"

Ainda assim, na maioria dos casos, será muito difícil para um pirata explorar uma das falhas do Android presentes no robô. É o que nos diz Pierre-Olivier Dybman: “Não há risco zero, mas há tão poucos riscos e tão difíceis de explorar que nunca passaremos por isso. Um objeto conectado em um Android desatualizado geralmente é muito mais seguro do que um objeto conectado com um sistema operacional interno”. Para o desenvolvedor, teria que haver falhas em todos os níveis, na ROM, nos aplicativos, no acesso ao aparelho e no acesso à rede. No entanto, na grande maioria dos casos, essa combinação de circunstâncias é bastante rara: “o acesso físico seria catastrófico para a segurança do dispositivo. Mas à distância, comprometer este dispositivo será muito difícil.”

"o vendedor deve se comunicar sobre todos os recursos, mesmo que não estejam ativados"

Para Imran Khan, da Avira, a observação é mais severa, mas a principal lição a ser aprendida é responsabilidade da SilverCrest: “o fornecedor deve comunicar sobre todos os recursos, mesmo que não estejam ativados”. Segundo ele, a fabricante deve comunicar mais sobre a presença de um microfone e a versão do Android. Acima de tudo, deve oferecer uma atualização do sistema operacional o mais rápido possível, pelo menos para corrigir falhas de segurança.

Monsieur Cuisine Connect: um microfone oculto neste robô rodando Android 6 Marshmallow

Monsieur Cuisine Connect: um microfone oculto neste robô rodando Android 6 Marshmallow

O processador de alimentos Thermomix da Vorwerk é o novo companheiro favorito dos cozinheiros preguiçosos. Escolha sua receita, coloque seus ingredientes nos compartimentos indicados e aperte o botão, o robô cuida de tudo!…