Comentarista (3)

Comentarista (3)

A quantidade de tempo entre copiar um arquivo de um aplicativo no seu iPhone e colá-lo em outro deixou dois desenvolvedores preocupados.

Enquanto Larry Tesler, o inventor do Copy and Paste, faleceu na semana passada, o recurso que o tornou famoso agora é usado em uma grande variedade de dispositivos eletrônicos, começando pelos smartphones. Um gesto que se tornou tão comum que é difícil imaginar que possa dar acesso a informações confidenciais em seu terminal. No entanto, os desenvolvedores Tommy Mysk e Talal Haj Bakry descobriram que os dados copiados de um iPhone ou iPad podem ser interceptados por outros aplicativos.

A área de transferência na doca

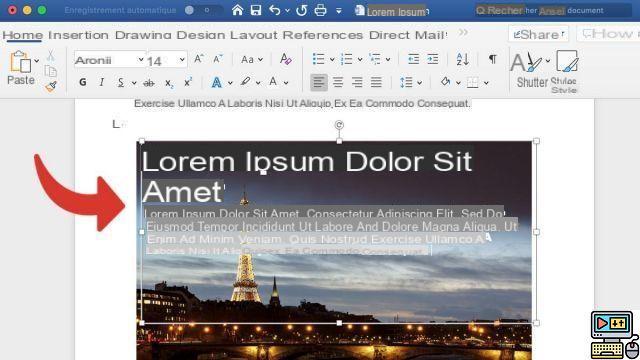

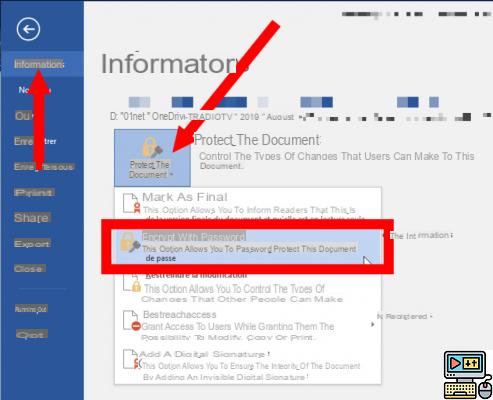

Esta descoberta diz respeito a um caso bastante particular. Os desenvolvedores descobriram que o iOS dá ao aplicativo executado em primeiro plano acesso à área de transferência do seu iPhone, que pode ser descrita como memória volátil para itens copiados recentemente (foto, texto, senha, número de telefone ou link).

Após copiar o conteúdo de um primeiro aplicativo, a Apple presume que o usuário abra um segundo para colar esse conteúdo nele, fazendo com que o processo termine. Mas se o usuário estiver distraído, ou iniciar outros programas nesse meio tempo, os elementos copiados podem passar por todos esses aplicativos se eles se comportarem maliciosamente. Os desenvolvedores até sugerem que um aplicativo seria capaz de reescrever os dados acessíveis nesta área de transferência.

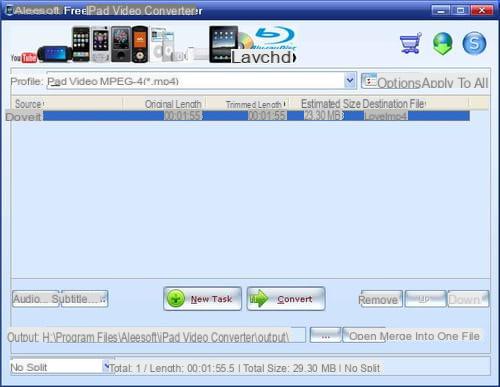

Um aplicativo de teste para validar a teoria

Para testar sua teoria, Mysk e Bakry desenvolveram um aplicativo chamado Klipboard Spy, que mostra claramente as informações capturadas ao copiar um arquivo. No caso de uma fotografia, por exemplo, o aplicativo pode recuperar metadados, incluindo a data e hora do disparo, mas também as coordenadas GPS de onde a imagem foi capturada. No iPad, os widgets visíveis a partir do Today View – e que por definição estão sempre ativos – também levantam questões, pois potencialmente poderiam interceptar permanentemente os dados que passam pela área de transferência.

“Um aplicativo malicioso pode detectar a presença de uma informação bancária IBAN na área de transferência e substituí-la por outro IBAN, esperando que o usuário faça uma transferência bancária para este IBAN, explicam os desenvolvedores. Os cenários maliciosos são incontáveis.”

Devemos nos preocupar?

Embora esses cenários sejam incontáveis, como os desenvolvedores apontam, eles parecem bastante improváveis de ocorrer. Além da probabilidade limitada de que um aplicativo se comporte de forma maliciosa, seria preciso confiar tanto na distração do usuário quanto na chance dos dados que ele copia.

Tommy Mysk e Talal Haj Bakry indicam que enviaram seu artigo e o código-fonte para a Apple em 2 de janeiro de 2020. Em 6 de fevereiro, a empresa californiana respondeu que não viu uma vulnerabilidade lá. Entre as soluções recomendadas por Mysk e Bakry está a adição de uma permissão de acesso à área de transferência para cada aplicativo instalado em um iPhone ou iPad. Mas desta vez seria necessário contar com a vigilância dos usuários...